Chiêu trò mới này giăng ra một chuỗi tấn công nhiều bước nhằm lừa nạn nhân truy cập vào các trang đăng nhập giả mạo. Cụ thể, thủ đoạn này được biết đến với tên gọi tấn công “kẻ trung gian” (adversary-in-the-middle - AiTM), vận hành thông qua các bộ công cụ lừa đảo cực kỳ tinh vi nhằm sao chép y hệt giao diện của những nền tảng đăng nhập một lần (SSO) cốt lõi như Google và Microsoft.

Push Security cho biết công cụ này có khả năng can thiệp và đánh cắp mật khẩu và dữ liệu phiên đăng nhập (session cookie), từ đó giúp tin tặc chiếm quyền điều khiển tài khoản ngay cả khi người dùng đã bật xác thực đa yếu tố.

Ông Max Gannon, Trưởng nhóm Tình báo Mạng tại Cofense, chia sẻ: “Trước đây từng có nhiều chiến dịch tương tự nhắm vào thông tin đăng nhập doanh nghiệp trên Facebook, tài khoản công ty trên LinkedIn và nhiều nền tảng khác”.

Chuyên gia này nhấn mạnh dù sử dụng nền tảng nào, chủ sở hữu tài khoản doanh nghiệp cũng cần phải nâng cao cảnh giác hơn hẳn người dùng thông thường. Họ không chỉ là đích ngắm của các chiến dịch tinh vi hơn, mà thiệt hại phải gánh chịu nếu bị tấn công cũng nặng nề hơn rất nhiều.

Ẩn họa đằng sau những trang TikTok giả mạo

Khác với các kiểu lừa đảo truyền thống chỉ đánh cắp mật khẩu, bộ công cụ AiTM đóng vai trò như một trạm trung chuyển nằm giữa nạn nhân và trang web thật. Chúng sẽ đánh cắp toàn bộ thông tin đăng nhập và dữ liệu phiên hoạt động (session token) ngay khi người dùng vừa nhập liệu. Một khi đã xâm nhập thành công vào tài khoản TikTok doanh nghiệp, tin tặc có thể thâu tóm toàn bộ quyền truy cập vào các tài khoản quảng cáo, công cụ nhắn tin, nội dung thương hiệu cũng như thông tin thanh toán gắn liền với các chiến dịch marketing của doanh nghiệp đó.

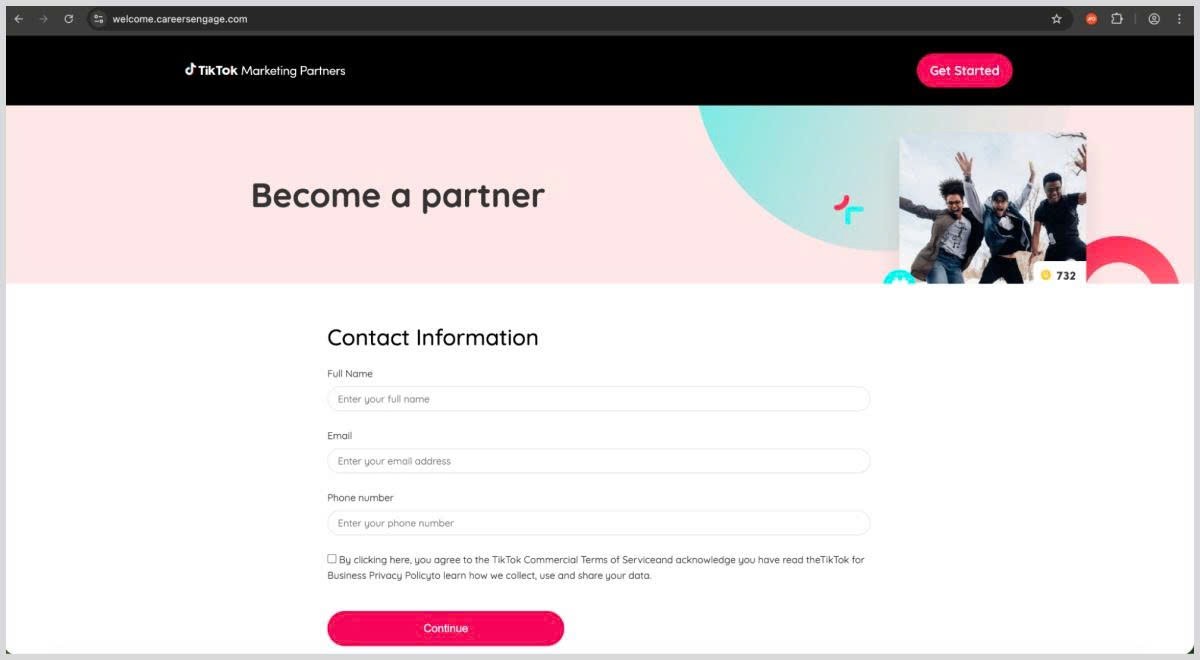

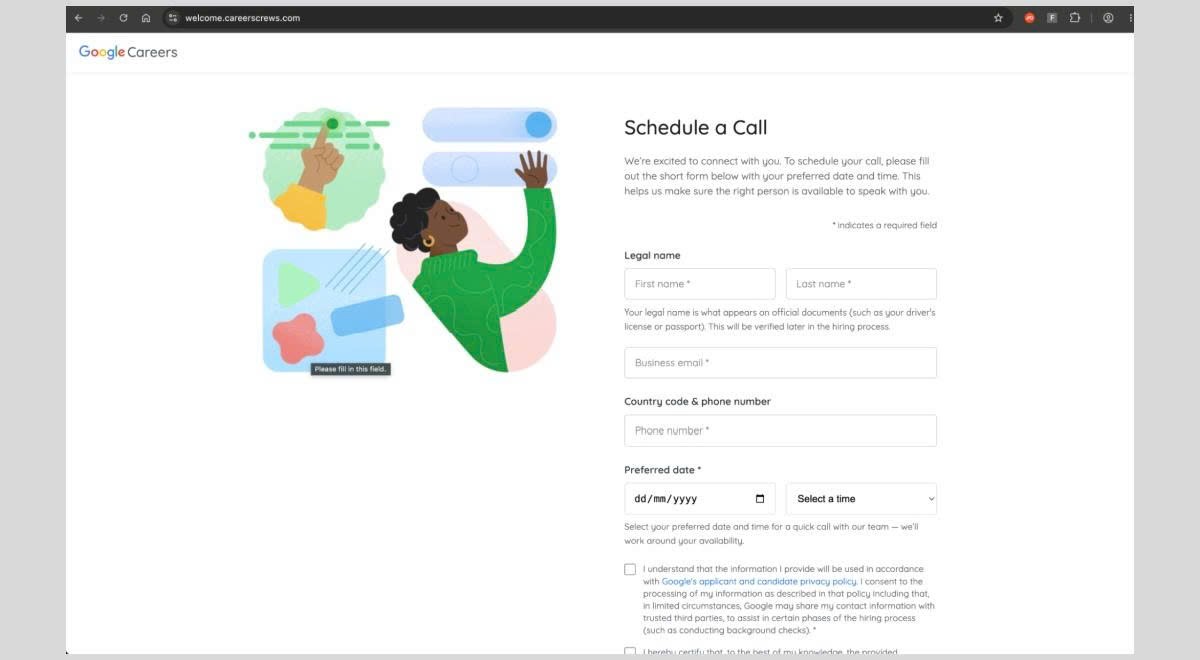

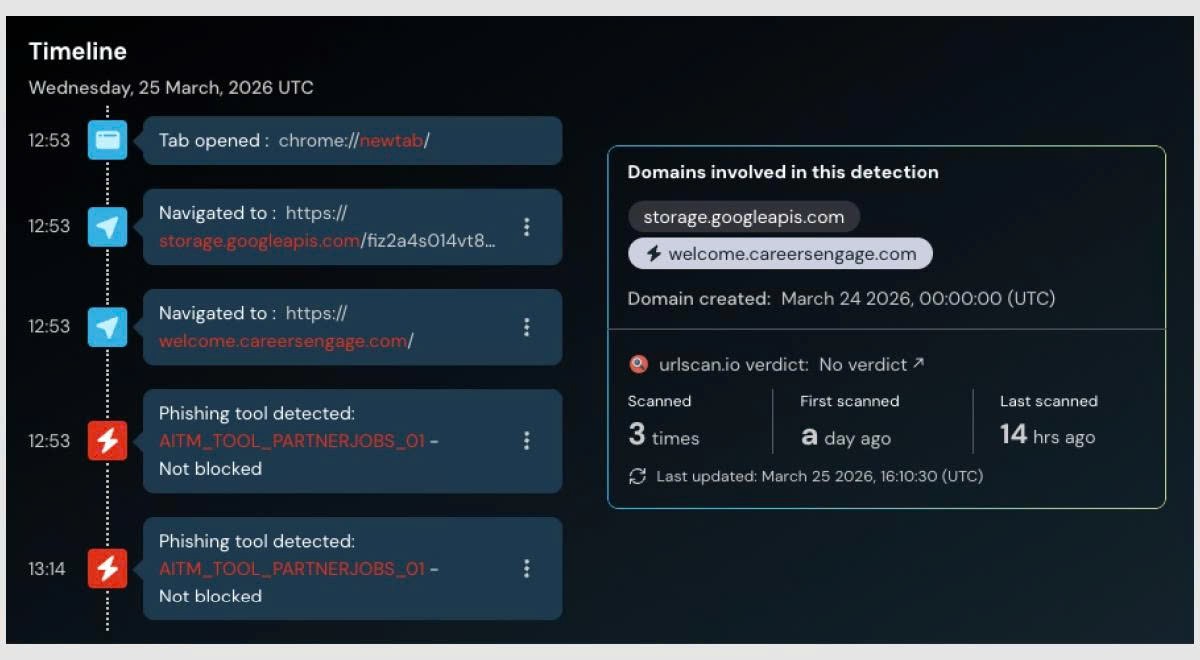

Theo các nhà nghiên cứu, kịch bản lừa đảo thường diễn ra như sau: Nạn nhân nhận được một đường link độc hại. Khi nhấp vào, họ bị chuyển hướng ngầm đến một trang lưu trữ chính thức của Google nhằm tạo vỏ bọc uy tín. Sau đó, hệ thống mới tải lên một trang web giả mạo có giao diện y hệt nền tảng của TikTok hoặc Google. Tại đây, nạn nhân tiếp tục bị lừa bấm vào liên kết dẫn đến một trong hai kịch bản: trang TikTok for Business bị làm giả, hoặc trang “Đặt lịch gọi” (Schedule a call) giả mạo mục tuyển dụng của Google (Google Careers).

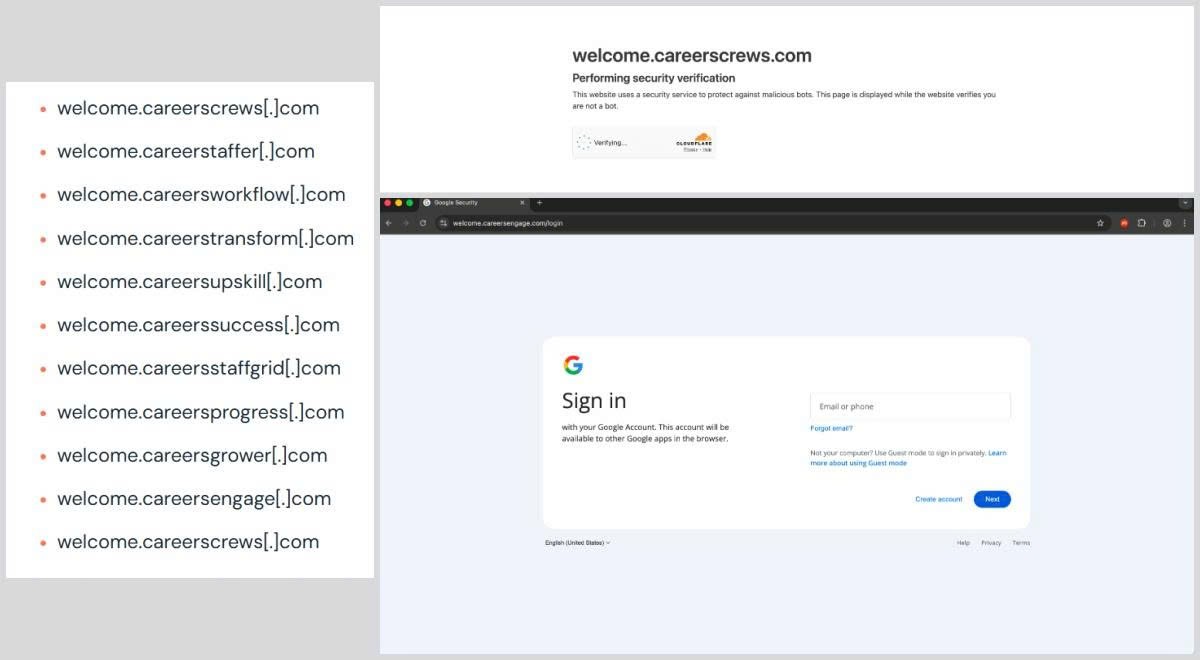

Đáng chú ý, Push Security phát hiện ra rằng trước khi trang đăng nhập giả mạo hiện lên, hệ thống sẽ chạy bước kiểm tra “Cloudflare Turnstile”. Đây là công cụ phát hiện bot, nhằm ngăn chặn các hệ thống quét bảo mật phân tích trang web, từ đó giúp trang lừa đảo này tránh bị phát hiện hiệu quả hơn.

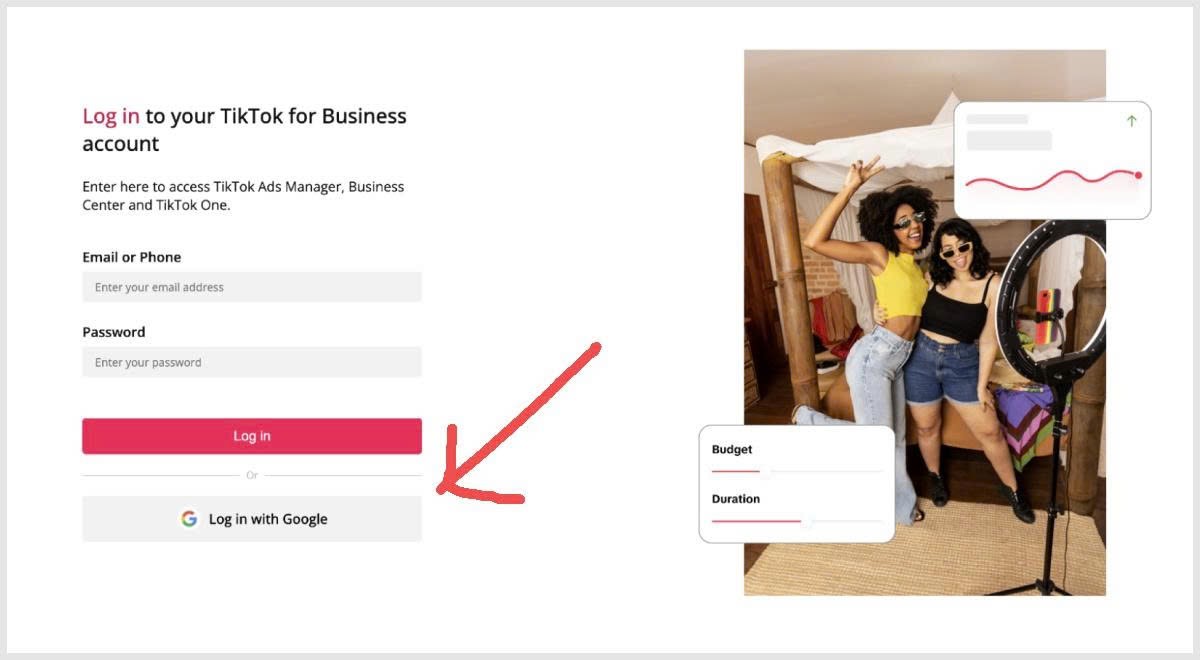

Nạn nhân tiếp tục được yêu cầu cung cấp các thông tin cơ bản trước khi bị chuyển hướng đến trang đăng nhập độc hại. Tại đây, mọi thông tin đăng nhập và mã xác thực của người dùng sẽ bị hệ thống proxy ngược (reverse-proxy) tóm gọn theo thời gian thực. Thậm chí, thủ đoạn tinh vi đến mức trang đăng nhập TikTok giả mạo đã cố tình thay thế nút “Đăng nhập bằng TikTok” quen thuộc thành nút “Đăng nhập bằng Google”.

Tên miền lừa đảo được đăng ký chỉ trong vài giây

Nhóm nghiên cứu của Push cho biết họ đã xác định được một cụm trang web lừa đảo mới đăng ký, trong đó tất cả đều được tạo lập vào ngày 24/3 với tốc độ chỉ vỏn vẹn 9 giây. Mười một trang lừa đảo được phát hiện đầu tiên đều tuân theo một quy tắc đặt tên chung, sử dụng các biến thể khác nhau của đuôi “welcome.careers[.]com”.

Đáng chú ý, các trang này đều được lưu trữ ẩn sau nền tảng Cloudflare và sử dụng chung một nhà đăng ký tên miền kiêm cung cấp dịch vụ web được ICANN công nhận. Theo Push Security, nhà cung cấp này thường xuyên bị kẻ xấu lợi dụng để đăng ký tên miền lừa đảo hàng loạt.

Thêm vào đó, trang đăng nhập TikTok giả mạo còn được thiết lập bộ lọc chỉ chấp nhận địa chỉ email doanh nghiệp. Điều này cho thấy chiến dịch này đang nhắm mục tiêu chuẩn xác vào các tài khoản TikTok for Business.

Đánh giá về thủ đoạn này, chuyên gia nghiên cứu mối đe dọa Dan Green của Push Security nhận định: “Thoạt nhìn, việc tin tặc chọn TikTok làm mồi nhử có vẻ khá kỳ lạ. Tuy nhiên, điều này hoàn toàn có cơ sở khi nền tảng này từ lâu đã trở thành mảnh đất màu mỡ để phát tán các liên kết độc hại và mồi nhử tấn công bằng kỹ thuật xã hội (social engineering)”.

Điều khiến người dùng dễ sập bẫy các cuộc tấn công AiTM là thói quen sử dụng tài khoản Google để đăng nhập thẳng vào TikTok for Business. Dan Green cảnh báo rằng thói quen này đồng nghĩa với việc bất kỳ ai sử dụng tùy chọn đăng nhập trực tiếp qua Google sẽ bị xâm phạm cùng lúc cả hai tài khoản dùng để phân phối quảng cáo. Không chỉ vậy, tin tặc còn có thể thông qua cơ chế SSO để xâm nhập vào các ứng dụng khác nhằm đánh cắp dữ liệu và tống tiền.

Người dùng cần lưu ý những gì?

Push Security khuyến cáo các chủ tài khoản TikTok doanh nghiệp cần đặc biệt cảnh giác với các liên kết đăng nhập được gửi qua email. Thay vì nhấp vào những đường link lạ, người dùng nên chủ động truy cập trực tiếp vào nền tảng thông qua trang web chính thức.

Báo cáo cũng lưu ý rằng các dấu hiệu nhận biết sự cố (IoC) của một chiến dịch lừa đảo thường biến mất rất nhanh. Nguyên nhân là do tin tặc có thể nhanh chóng dựng lên và luân chuyển liên tục các trang web trong chuỗi tấn công, thường xuyên điều hướng nạn nhân đến các URL khác nhau.

Về phía TikTok, nền tảng này khẳng định sẽ không bao giờ yêu cầu cung cấp mật khẩu, mã xác minh hay thông tin nhạy cảm qua tin nhắn hoặc các trang web của bên thứ ba. Mạng xã hội này khuyên người dùng nên nâng cao cảnh giác trước bất kỳ liên kết nào yêu cầu đăng nhập hoặc xác minh tài khoản.

Theo Cybernews