Theo cảnh báo từ Công ty an ninh mạng BlueVoyant, những kẻ tấn công hiện đang triển khai một dòng mã độc hoàn toàn mới có tên gọi A0Backdoor sau khi đánh lừa thành công nhân viên cấp quyền truy cập từ xa.

Chiến dịch này này có nhiều điểm tương đồng với các chiến thuật từng được sử dụng bởi nhóm tin tặc Blitz Brigantine, còn được biết đến với tên gọi Storm-1811- một nhóm tội phạm mạng có động cơ tài chính có liên quan đến các hoạt động tống tiền bằng mã độc Black Basta.

Theo BlueVoyant, các cuộc tấn công thường khởi đầu bằng hình thức “dội bom” e-mail. Mục tiêu sẽ bị quá tải bởi hàng loạt tin nhắn rác, sau đó được một kẻ mạo danh nhân viên hỗ trợ kỹ thuật liên lạc thông qua Microsoft Teams và đề nghị khắc phục sự cố e-mail đang diễn ra.

Chúng thuyết phục nạn nhân khởi chạy Window Quick Assist, một công cụ hỗ trợ hợp pháp của Microsoft cho phép chia sẻ màn hình và điều khiển thiết bị từ xa. Sau khi thiết lập được quyền truy cập từ xa, tin tặc sẽ tải xuống các gói cài đặt độc hại.

Trước đó, Microsoft đã từng cảnh báo về việc nhóm Storm-1811 sử dụng phương thức tương tự: chúng gửi tin nhắn và thực hiện cuộc gọi trên Teams từ các tài khoản hỗ trợ kỹ thuật giả mạo, sau đó yêu cầu nạn nhân cấp quyền truy cập Quick Assist.

Mã độc ẩn mình trong các bộ cài đặt MSI

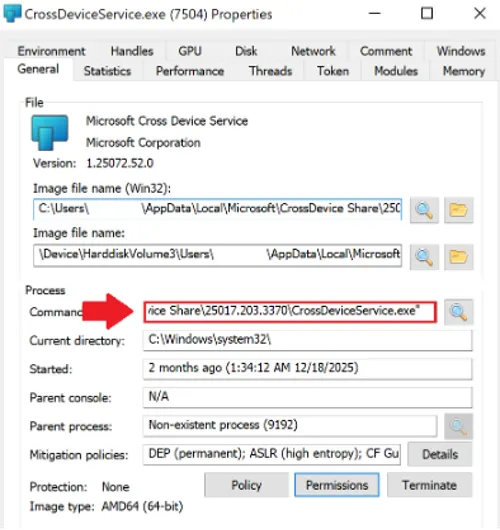

Sau khi nạn nhân chấp thuận sự hỗ trợ, BlueVoyant cho biết những kẻ tấn công sẽ nhanh chóng triển khai các bộ cài đặt MSI có chữ ký số, được ngụy trang dưới dạng các thành phần liên quan đến Microsoft Teams và các gói CrossDeviceService.

Trong các trường hợp được điều tra, một số tệp MSI này được lưu trữ trên dịch vụ lưu trữ đám mây của Microsoft thông qua các liên kết chứa mã token. Phương thức phân phối này khiến các tệp tải xuống trông có vẻ đáng tin cậy hơn và có thể gây khó khăn cho quá trình thu thập bằng chứng sau này.

BlueVoyant phát hiện ra một số trình cài đặt đã thả các tệp tin vào các đường dẫn AppData của người dùng, bắt chước vị trí của các phần mềm Microsoft hợp pháp. Sau đó, chúng dựa vào kỹ thuật DLL sideloading để thực thi mã độc.

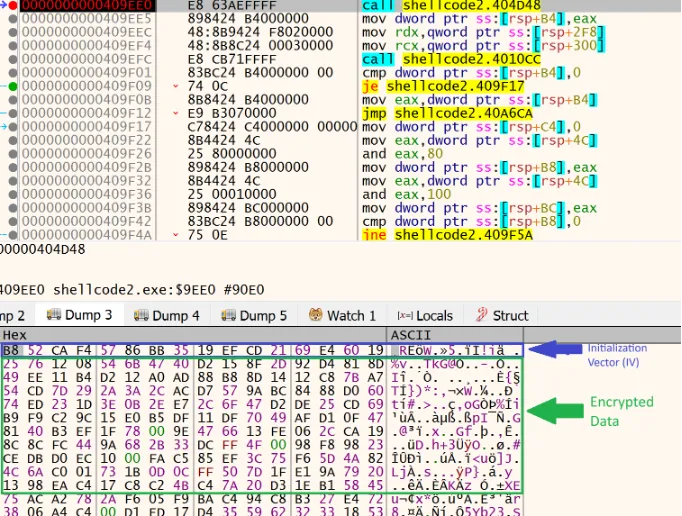

“Update.msi” là một mẫu mã độc được phát hiện, trong đó chứa một tệp “hostfxr.dll” giả mạo, thay thế cho thành phần “.NET” hợp pháp của Microsoft. Điều này cho phép kẻ tấn công thực thi hoạt động độc hại của chúng, đồng thời ngụy trang như một phần mềm hợp pháp, hòa lẫn vào hoạt động bình thường của Windows và các phần mềm Microsoft BlueVoyant cho biết trình nạp này sử dụng kỹ thuật giải mã trong thời gian thực, tạo ra nhiều luồng xử lý và áp dụng các cơ chế chống phân tích, bao gồm việc kiểm tra dấu vết của môi trường hộp cát như QEMU trước khi giải mã và kích hoạt khối tài chính ở giai đoạn tiếp theo.

Nếu phát hiện môi trường có dấu hiệu bất thường, mã độc có thể thay đổi logic khóa và cố tình giải mã sai, khiến mẫu mã độc trở nên khó phân tích hơn nếu không nằm trong điều kiện mục tiêu.

Khối tải cuối cùng được BlueVoyant gọi là A0Backdoor. Đây là một backdoor thường trú trong bộ nhớ, có khả năng lấy dấu vết của máy chủ bị xâm nhập và sau đó liên lạc thông qua hệ thống tên miền (DNS) thay vì kết nối trực tiếp dễ bị phát hiện.

Thay vì gửi tín hiệu trực tiếp đến cơ sở hạ tầng của kẻ tấn công, mã độc sẽ gửi các yêu cầu tra cứu bản ghi MX đến hệ thống phân giải tên miền công khai như 1.1.1.1, với dữ liệu được mã hóa ẩn trong DNS.

Theo BlueVoyant, thiết kế này giúp lưu lượng truy cập độc hại hòa lẫn vào lưu lượng mạng thông thường và dễ dàng qua mặt các hệ thống dò quét tập trung vào DNS tunneling qua bản ghi TXT hoặc công cụ Command & Control (CAC) trực tiếp ra bên ngoài.

Chiến dịch này cho thấy các phương thức tấn công cũ vẫn đang mang lại hiệu quả cao khi được làm mới bằng các công cụ tinh vi hơn. Microsoft từng ghi nhận chuỗi tấn công trước đây bắt đầu bằng việc mạo danh trên Teams hoặc qua giọng nói, tiếp theo là lợi dụng Quick Assist, sau đó triển khai các công cụ nối tiếp như QakBot, Cobalt Strike, SystemBC và cuối cùng là mã độc tống tiền Black Basta. Trend Micro sau đó cũng báo cáo về các hoạt động tương tự. Những phát hiện này củng cố thêm mối liên hệ với mô hình tấn công mà BlueVoyant đang nghiên cứu với nhóm mã độc mới.

Các chuyên gia khuyến nghị, Microsoft Teams không chỉ là một công cụ trao đổi thông thường mà có thể làmột điểm yếu mà những kẻ tấn công nhắm đến. Các tổ chức cần quản lý chặt chẽ Microsoft Teams, chủ động hạn chế hoặc loại bỏ Quick Assist khi không cần thiết, giám sát các hoạt động tương táctừ bên ngoài, và điều tra các trình cài đặt MSI có chữ ký số hoặc các tệp nhị phân mang nhãn hiệu Microsoft xuất hiện bất thường trong thư mục của người dùng.

Theo Cybersecurity News